物聯網安全之殤設備制造商安全意識極度匱乏

近日,安全公司Rapid7在对9个婴儿监视器进行测试以后,发现其中8个在测试中存在初级的安全问题这充分表明了当前的装备制造商在安全方面仍有很大的成长空间,也就是说,在安全方面他们还需要很长的时间去探索

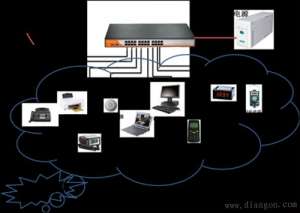

随着当前越来越多的消费设备接入到互联中,越来越多的由于设计缺陷而致使的安全漏洞也不断浮出,这不但使得这些设备极易受到攻击,并且,实际情况表明针对此类装备的攻击已愈来愈多

例如,在上文所提到的Rapid7对9个婴儿监视器的测试中,Rapid7便发现了10个严重的漏洞,其中有5个是供应商所留下的后门具体来说,装备制造公司在设备中创建了一个计分卡的安全设计,但只需要键入一个 d 便可使任意人进入该装备

而在Rapid7全球服务的高级安全顾问Mark Stanislav看来,没有一个供应商会在其产品所采取的安全措施方面做宣传,或说这样的情况是极为少见的而作为一个约从50美元到250美元价格不等的设备而言,这样的标价几乎与安全性没有任何的联系 作为一个消费者,要想知道你所购买的商品是否是安全的,这是非常困难的 Mark Stanislav说道: 不幸的是,从物联的安全现状来看,目前的情况其实不值得我们乐观

连接设备,也被称为物联,正愈来愈遭到安全研究人员的关注而通常情况下,安全研究人员都会从其中发现重大安全漏洞今年2月,惠普公司的安全部门便发现,物联安全系统存在明显的漏洞,当用户未使用装备时一样会面临被攻击的风险而在去年,赛门铁克和Rapid7也发布了类似的研究,发现在众多的物联装备中都存在安全漏洞

在最新的研究中,Rapid7分析了来自8个不同供应商的9个不同的运作模式的婴儿监视器,并发现其中存在的重大漏洞可能允许攻击者访问监视器或通过代码操作让设备实际运行在这些装备中,服务器支持了一个在设备使用中可预感的url,攻击者可以很容易地进入并修改其他账户持有人的信息这1设计方式在实时访问视频时也同样会导致第二个可被攻击之处,因为供应商是将实时视频服务托管在公共络上的第三个漏洞发生在服务支持相对较差的情况下,当用户在与亲朋好友分享视频时,可致使视频流被攻击者任意访问

Rapid7为所测试的装备是否具有安全特性进行了评比打分,这些安全特性包括:设备的本地和络通讯是不是使用了SSL加密、设备是不是存在任何潜伏的后门、是不是隐藏账户或已知的漏洞等等在满分为100分的情况下,测试结果表明有8个设备分数在0到50之间,未通过安全测试而唯一勉强算是通过测试的设备也只有64分

比分的结果比更多的工程实践更加能够表明,物联安全的决定性的因素还是在于产品的设计阶段和实现阶段 Mark Stanislav说道

本文由入驻维科号的作者撰写,观点仅代表作者本人,不代表OFweek立场如有侵权或其他问题,请联系举报

小孩咽喉肿痛宝宝腹泻如何治疗

女生尿液浑浊是什么原因

-

斯诺克海口赛吕昊天惨遭塞尔比零封赵心童无

人工智能 | 2020-07-09

-

利物浦大将不关心曼城战绩他们不可能场场

人工智能 | 2020-07-01

-

视频弹幕网A站与B站为何发展出两条不同的

人工智能 | 2019-07-16